Ce qu'une enquête récente révèle sur la sécurité OT et sur la manière dont elle peut être améliorée

Alors que les environnements industriels et de fabrication adoptent de nouvelles technologies pour améliorer la productivité, les mauvais acteurs en prennent note. L’ajout de systèmes et d’appareils connectés crée des points d’entrée supplémentaires que les cybercriminels peuvent exploiter.

L’intégration de l’automatisation et de l’intelligence artificielle (IA) dans les processus peut également faire apparaître de nouvelles vulnérabilités. En conséquence, les cyberattaques industrielles sont de plus en plus courantes. Il y a eu une augmentation évidente des menaces, selon Deloitte. Parmi l’augmentation de 400 % des attaques de logiciels malveillants IoT dans divers secteurs, le secteur de la fabrication a été le plus ciblé.

Face à ces enjeux, comment les entreprises industrielles gèrent-elles la cybersécurité ? Sur quels investissements et mesures les acteurs mondiaux de l’industrie s’appuient-ils pour renforcer leurs efforts en matière de cybersécurité OT ? Pour le savoir, nous avons travaillé avec Omdia pour interroger plus de 300 décideurs en cybersécurité de grandes entreprises mondiales. Nous partageons ici certaines de nos conclusions, ainsi que des recommandations d’amélioration basées sur ce que l’enquête a révélé.

Pourquoi la sécurité OT doit évoluer maintenant

Les systèmes OT n’ont pas été conçus à l’origine pour résister aux attaques externes, et la convergence IT-OT apporte encore plus de défis. Cependant, comme nous l’avons mentionné ci-dessus, à mesure que l’automatisation s'introduit dans le monde de la fabrication, les efforts de cybersécurité doivent évoluer pour surmonter les obstacles uniques qu’elle introduit.

En outre, les résultats potentiels associés à des systèmes OT compromis, tels que les blessures aux travailleurs, les risques environnementaux et autres dommages, font de la sécurité OT un sujet ayant des implications sociales majeures.

Mais la diversité des réseaux OT a rendu difficile le développement de concepts de sécurité adaptés pouvant s’appliquer à tous. Chaque industrie a des normes différentes et des chaînes d’approvisionnement à plusieurs niveaux. C’est pourquoi de nombreuses initiatives juridiques, telles que NIST (États-Unis) et NIS 2 (UE), existent désormais. Elles sont destinées à faire respecter les normes de sécurité générales à tous les niveaux, en aidant les environnements industriels à créer une base de cybersécurité sur laquelle ils peuvent s’appuyer.

3 conclusions critiques sur la sécurité OT

Sur la base de ce que les leaders de la cybersécurité ont partagé avec nous dans notre enquête, trois conclusions importantes peuvent nous aider à comprendre où en est le secteur en matière de numérisation et de cybersécurité.

1. Des améliorations sont nécessaires en matière de visibilité

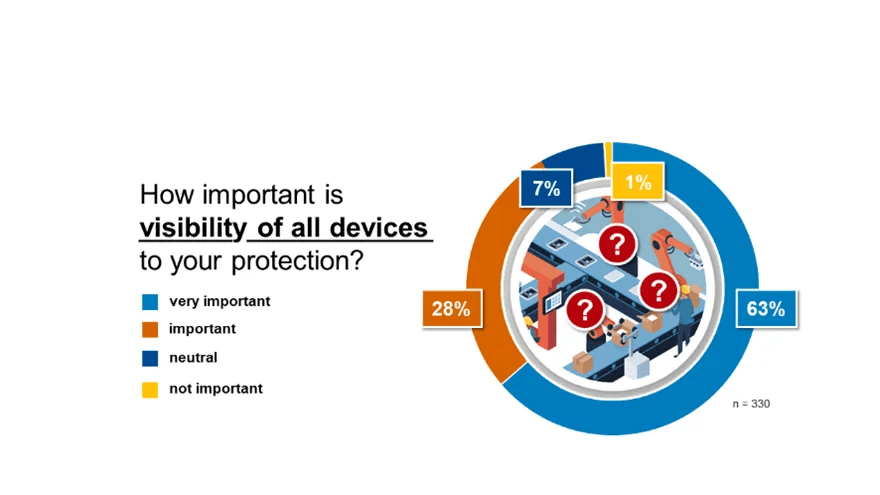

La visibilité, c’est-à-dire une compréhension claire du paysage de la cybersécurité, est essentielle pour mettre en œuvre et suivre des mesures techniques, organisationnelles et procédurales ciblées. Cependant, seulement 63 % des participants à l’enquête ont déclaré qu’avoir une visibilité de tous leurs appareils est « très important » pour se prémunir contre les cyberattaques. Il est clair que toutes les entreprises ne reconnaissent pas encore l’importance de la visibilité.

Cela signifie qu’il peut y avoir un manque de sensibilisation ou de compréhension du rôle essentiel que joue la visibilité dans l’amélioration de la cybersécurité. Le fait de pouvoir « voir » tous vos appareils facilite l’identification et le traitement rapide des menaces.

2. Les pare-feu de nouvelle génération avec DPI devraient être d'une plus grande priorité

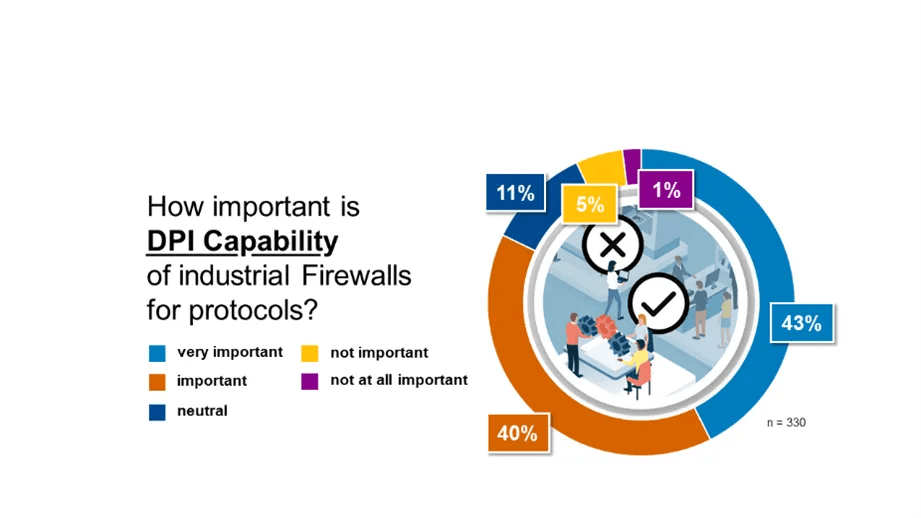

Les pare-feu traditionnels ne remplissent que la tâche d’empêcher un certain trafic sur certains ports. Cela ne suffit plus pour la cybersécurité moderne. Mais en ce qui concerne les pare-feu de nouvelle génération, seulement 43 % des participants ont déclaré qu’ils étaient « très importants ».

Ces appareils disposent d’une inspection approfondie des paquets (DPI), ce qui signifie que le contenu de la communication qui traverse le pare-feu est également analysé. Cela signifie que les pare-feu de nouvelle génération peuvent détecter les menaces susceptibles de contourner les pare-feu traditionnels.

3. Les cyberévaluations doivent être effectuées plus souvent

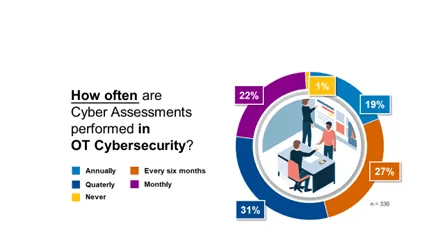

Étant donné que la cybersécurité est un processus continu, il est essentiel d’effectuer des évaluations régulières de la cybersécurité pour orienter les stratégies de sécurité, prendre des décisions concernant l’architecture et les solutions de sécurité et hiérarchiser les mesures de sécurité.

Alors que les entreprises devraient effectuer des évaluations cybernétiques au moins une fois par trimestre, seulement un peu plus de la moitié des participants ont répondu effectuer des cyberévaluations aussi souvent.

6 recommandations pour améliorer votre sécurité OT

Sur la base des résultats de notre enquête, nous avons créé cette liste de recommandations pour guider vos efforts de sécurité OT orientés vers l’avenir.

- Effectuez une évaluation de la cybersécurité au moins une fois par trimestre pour vous assurer que vous vous concentrez sur les bons efforts d’atténuation des risques. Ces évaluations devraient comprendre l’identification des risques, les contrôles de conformité, l’évaluation des contrôles de sécurité existants, etc.

- Établir une visibilité et une sensibilisation sur l’ensemble de votre réseau et des processus associés est essentiel pour construire une base solide en matière de cybersécurité. Pour ce faire, envisagez de mettre en œuvre des outils de surveillance complets afin d’analyser le trafic, les activités et les comportements du réseau en temps réel.

- Mettez en œuvre des stratégies de défense en profondeur qui répondent à l’évolution du paysage des menaces. Cela signifie utiliser plusieurs couches de sécurité et s’appuyer sur une variété de tactiques pour répondre à un large éventail d’attaques.

- L’adoption d’une approche holistique de la cybersécurité vous aide à protéger l’ensemble de l’infrastructure de votre organisation. Rassemblez l’expertise IT et OT grâce à des processus partagés et à une collaboration entre les équipes pour unifier la sécurité.

- Investissez dans des architectures de cybersécurité personnalisées. Elles conduisent généralement à une meilleure résilience que les approches cloisonnées de premier ordre. Elles peuvent répondre à vos besoins, risques et exigences uniques.

- Protégez chaque couche de votre environnement OT, du bloc E/S au cloud.

Vous souhaitez consulter l'ensemble des résultats de notre enquête ?

Télécharger le livre blanc